针对 Linux 的新版本 Mallox 勒索软件攻击 媒体

新版本 Mallox 勒索病毒在 Linux 系统中爆发

关键要点

新的 Mallox 勒索病毒专门针对 Linux 系统,使用有效的 AES256 CBC 加密。该版本通过自定义的 Python 脚本进行传播,并包含丰富的用户认证功能。加强数据备份和软件更新是防范该勒索病毒的关键措施。根据 Hackread 的报道,一种名为 Mallox 的新变种勒索病毒正在对 Linux 系统进行攻击,另外还被称为 TargetCompany、Mawahelper 和 Fargo。

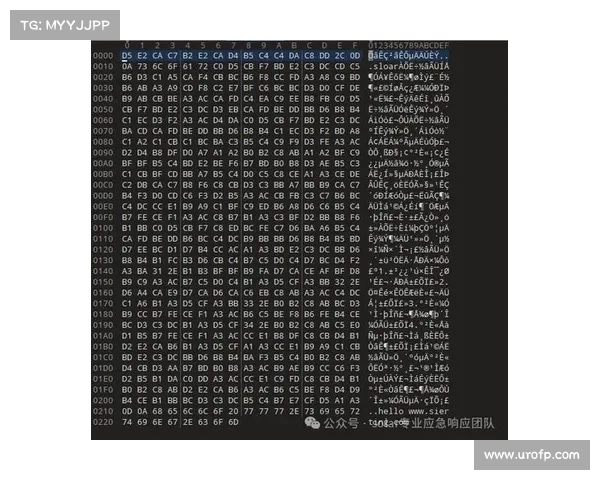

以往的 Mallox 勒索病毒主要通过被攻陷的 Windows MSSQL 服务器,通过 DLL、EXE 或 NET 文件形式传播。然而,针对 Linux 的最新版本则采用了自定义的 Python 脚本进行传播,结合强大的 AES256 CBC 加密算法,并具备用户认证、登录及密码重置等功能,具体信息见 Uptycs 的报告。

蚂蚁加速官网ios下载

蚂蚁加速官网ios下载进一步分析该 Python 脚本时,发现其采用了 Flask 框架开发的 Web 面板,支持自定义 Mallox 变种的开发,以及管理部署和勒索病毒下载的活动。

随着研究人员发现 Mallox 勒索病毒的解密工具,并预示着恶意负载又一次更新,组织被敦促通过定期的数据备份、更新的软件实施,以及对可疑链接和附件的高度警惕来加强自身防御。

建议措施:

防护措施说明定期数据备份备份重要数据以防止数据丢失更新软件确保所有软件都保持最新状态以防止漏洞被利用提高警惕对可疑链接和附件保持敏感,避免点击不明内容持续关注和采取有效的安全防护措施,可以有效降低被 Mallox 勒索病毒侵袭的风险。